Vous avez peut-être entendu dire qu’il existe un mystérieux internet caché appelé le Deep Web ou le DarkNet et qu’il vous est impossible d’y accéder depuis Google ou un autre moteur de recherche. Cette partie d’internet est caché de la plupart des internautes.

Beaucoup de gens trouvent l’idée même d’essayer d’accéder et d’utiliser le web profond un peu intimidant et effrayant, et si vous êtes un débutant complet à ce genre de pratiques, vous ressentez probablement la même chose. Vous pouvez vous inquiéter de ce que vous verrez, des personnes que vous rencontrerez peut-être ou d’autres considérations liées à l’utilisation de quelque chose d’aussi fortement lié à l’imagination populaire à des activités illicites. Ne vous inquiétez pas. Vous ne trouverez rien que vous n’aurez pas cherché, et la beauté du darknet est que personne ne saura qui vous êtes et il y a une grande sécurité en cela. Vous serez en sécurité et vous ne subirez aucune conséquence négative pour avoir visiter le darknet. Vous n’aurez pas non plus de difficulté technique à apprendre à accéder au darknet et à trouver votre chemin une fois que vous aurez lu ce guide du débutant qui, nous l’espérons, vous dira tout ce que vous devez savoir !

Sommaire

Les raisons nous amenant à vouloir accéder au Dark Net ?

Peut-être que les récits des marchés noirs vendant anonymement toutes sortes de marchandises légales et illicites pour Bitcoin ont piqué votre curiosité, et vous aimeriez jeter un coup d’œil autour de vous et voir à quoi elles ressemblent. Peut-être vivez-vous dans un pays où les médias sociaux et les sites Internet ordinaires sont censurés et vous aimeriez visiter un endroit où chacun est libre de s’exprimer librement et sans crainte de représailles. Ou peut-être vous vous souciez simplement de votre vie privée et de votre sécurité en ligne et vous êtes attiré par l’idée d’un espace Internet où les utilisateurs ne sont pas constamment suivis, surveillés et analysés par des marketers manipulateurs, des espions du gouvernement et des pirates informatiques malveillants.

Toutes ces raisons sont des raisons courantes pour lesquelles les gens s’intéressent à visiter cet espace Internet caché et anonyme – mais si vous êtes comme 99% des gens, vous n’avez probablement pas la moindre idée de la façon d’accéder à ce que l’on appelle Deep Web ou le DarkNet .

Qu’est ce que le Deep Web et le DarkNet et comment cela fonctionne ?

Avant de partir pour votre premier voyage dans le crépuscule de l’Internet caché, il vous sera probablement utile d’avoir une idée de l’endroit où vous allez.

Le web profond n’est pas vraiment un lieu unique et unifié, comme beaucoup de gens le pensent lorsqu’ils n’en ont entendu parler que dans de brèves références dans les médias grand public. En fait, il ne s’agit pas tant d’un lieu que d’un non-lieu. Il s’agit de tout autre chose que le web classique qui est parcouru et indexé et servi dans les résultats de recherche par Google et autres, et qui est généralement accessible à toute personne qui passe par là.

Le Deep Web en fait inclure une grande variété d’endroits, depuis les bases de données universitaires jusqu’aux sites Web privés des membres et aux portails d’entreprise. Ce sont tous des endroits sur Internet qui sont cachés de la vue des moteurs de recherche et des visiteurs réguliers du Web pour des raisons de confidentialité et de sécurité, mais bien sûr ce ne sont pas ce que la plupart des gens ont à l’esprit lorsqu’ils parlent du Web profond. Dans le langage populaire, le web profond se réfère habituellement à un endroit où il y a des sections entières d’internet dans lesquelles tous les sites web sont cachés de la vue des internautes réguliers. C’est l’Internet anonyme, dans lequel il est beaucoup plus difficile pour les espions, les pirates ou les agences gouvernementales de suivre les utilisateurs d’Internet et de voir quels sites Web ils utilisent et ce qu’ils y font.

Un DarkNet est un réseau privé.

L’Internet, à sa base, c’est un bouquet d’ordinateurs connectés ensemble. Habituellement, nous pouvons nous connecter à n’importe quel ordinateur que nous voulons – nous avons juste besoin de connaître son adresse, sous la forme d’une adresse IP ou les adresses de sites Web familiers qui leur sont associés. Dans un darknet, vous maintenez une liste d’amis de confiance, et votre ordinateur ne peut se connecter qu’aux personnes que vous connaissez.

Ceci fournit un espace encore plus privé et sécurisé de l’internet que ce que vous pouvez obtenir d’un web profond, mais aussi beaucoup plus limité. Les technologies Darknet et deep web peuvent être combinées, comme vous le verrez ci-dessous, pour assurer un équilibre entre confidentialité et facilité d’utilisation.

Le web profond ou darknet de l’imagination populaire est, d’une certaine manière, une sorte de combinaison des deux choses décrites ci-dessus. Vous y accédez par l’intermédiaire d’un réseau privé que vous devez rejoindre (en exécutant un logiciel et en vous connectant à des pairs) afin de visualiser n’importe lequel de ses sites, mais que n’importe qui peut rejoindre sans restriction, puis se connecter à n’importe quelle partie du réseau.

Guide du débutant : Comment accéder au Deep Web ?

Comme indiqué plus haut, le Deep Web n’est pas un endroit unique, mais une classe entière d’endroits différents qui partagent une chose en commun – qu’ils sont cachés des moteurs de recherche et des utilisateurs réguliers d’Internet. Différentes zones du web profond ont donc des exigences différentes pour que vous puissiez y accéder, et toute technologie que vous utilisez ne vous donnera accès qu’à sa zone spécifique de l’internet caché. Cela dit, il existe un très petit nombre de technologies utilisées pour créer ce que l’on appelle communément le Deep Web ou le darknet, et en particulier une technologie que la grande majorité des gens utilisent : TOR.

TOR : introduction à son utilisation pour accéder au Dark Net

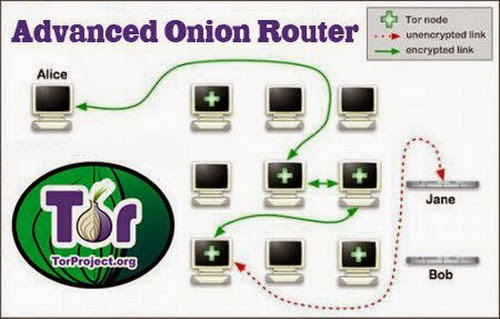

TOR est un acronyme qui signifie “The Onion Router”. Il a obtenu ce nom en raison des nombreuses couches que vous auriez à peler pour trouver l’identité réelle de l’un de ses utilisateurs.

Tor est avant tout un réseau de confidentialité qui permet aux gens d’utiliser l’Internet régulier sans être suivis. Il le fait en faisant rebondir les communications autour d’un grand nombre d’ordinateurs différents, donc plutôt que l’utilisateur A demande une page web au serveur Z, l’utilisateur A demande à l’utilisateur B de demander à l’utilisateur C de demander la page web (bien sûr c’est une simplification massive et c’est assez imprécis vraiment, mais cela vous donne une idée approximative de ce qui se passe). Cela signifie que toute tierce partie qui essaie d’espionner les gens aura beaucoup de mal à dire qui visionne la page Web, ou envoie le courriel, ou quoi que ce soit d’autre.

En plus de cette confidentialité accrue pour les navigateurs Web, TOR offre également un moyen pour les gens d’héberger des services cachés. Un service caché TOR est un site Web ou une application dont l’emplacement est caché exactement de la même manière que l’emplacement ou l’identité réelle des navigateurs est caché par TOR dans l’exemple pris ci-dessus. Ces services cachés ne peuvent être accédés que par d’autres utilisateurs de TOR, et non par les moteurs de recherche réguliers ou les utilisateurs réguliers d’Internet. Vous pouvez les reconnaître à leur adresse : elle se terminera par .onion et est souvent composée d’une chaîne de caractères apparemment aléatoire. Une fois que vous avez installé TOR sur votre ordinateur, vous pouvez visiter ces services cachés, qui comprennent les fameux marchés obscurs où le bitcoin, les drogues et les détails des cartes de crédit piratées sont omniprésents, exactement de la même manière que vous accédez à un site Web régulier.

L’installation de TOR sur votre ordinateur est incroyablement simple. Ce n’est pas différent de l’installation de tout autre logiciel. Il est également très facile à utiliser, quand vous ouvrez TOR vous verrez que c’est juste un navigateur web que vous utilisez exactement de la même manière que n’importe quel autre navigateur web. En fait, il est basé sur Firefox, donc si vous avez déjà utilisé ce navigateur, vous le trouverez très familier. Pour ceux qui ont besoin de plus de confidentialité et de sécurité, il existe également un système d’exploitation TOR appelé TAILS (The Amnesiac Incogneto Live System) que vous pouvez utiliser à partir d’une clé USB, mais pour la plupart des gens, le navigateur est suffisant.

Pour télécharger TOR ca se passe ici : https://www.torproject.org/download/

Voici une vidéo montrant pas à pas comment accéder au dark net :

https://www.youtube.com/watch?v=2Up7qeUeWEw

Utiliser un VPN avec Tor

Les réseaux privés virtuels ou VPN sont un autre type de logiciel de confidentialité qui masque votre adresse IP mais qui ne vous permet pas d’accéder à des sites Web profonds et cachés. Certains utilisateurs utilisent un VPN en plus de Tor, afin de cacher le fait qu’ils utilisent Tor. Ce n’est pas nécessaire, mais ils veulent simplement ce niveau supplémentaire d’intimité.

Autres technologies Deep Web populaires

- I2P : Il s’agit d’un réseau anonyme que vous trouverez peut-être un peu plus de technologie à installer et à faire fonctionner, mais une fois que vous l’aurez fait, il y a d’excellents outils et applications, dont une pour vous faciliter la création de votre propre blog caché.

- FAI (Free Anonymous Internet) : Basé sur la technologie de la chaîne de blocs, ce réseau permet la publication anonyme et la navigation de contenu et possède une page d’accueil de style réseau social qui vous permet de suivre les autres utilisateurs, de partager du contenu avec vos adeptes et de donner des pourboires aux créateurs de contenu que vous aimez.

- FreeNet :: L’un des systèmes les plus anciens et les plus réputés, FreeNet combine le web profond avec DarkNet. Cela signifie que vous pouvez maintenir une liste de pairs de confiance et soit vous connecter uniquement à eux, soit vous connecter à eux de préférence à des pairs moins fiables. Pour autant que je sache, cela donne le plus haut niveau de confidentialité et de sécurité de tous les systèmes, mais il faut un peu plus d’efforts pour en tirer le meilleur parti.

- ZeroNet : Basé sur la technologie torrent en combinaison avec le cryptage Bitcoin, il s’agit d’un nouveau système qui n’est pas bien développé mais qui, je pense, est prometteur pour l’avenir.

Trouver son chemin dans les profondeurs du Deep Web ou du Dark Net

Il y a même un moteur de recherche spécifique pour la recherche de services cachés et qui vous permet de visualiser les sites Web de .onion par l’intermédiaire d’un proxy; même si vous n’avez pas de TOR installé. Il peut être trouvé sur Onion.City et c’est peut-être le moyen le plus facile et le plus pratique d’accéder à l’Internet caché, mais n’oubliez pas que si vous n’avez pas TOR installé et que vous utilisez juste un service de proxy comme celui-ci, vous n’êtes pas anonyme vous-même.

Si vous cherchez comment accéder aux marchés sombres infâmes, choses que je ne vous recommande absolument pas, vous pouvez commencer par jeter un coup d’oeil sur DNStats qui offre des informations sur une grande variété de marchés sombres différents, y compris des statistiques sur leur uptime, la technologie qu’ils utilisent, ce que vous pouvez y acheter, des critiques et plus encore.